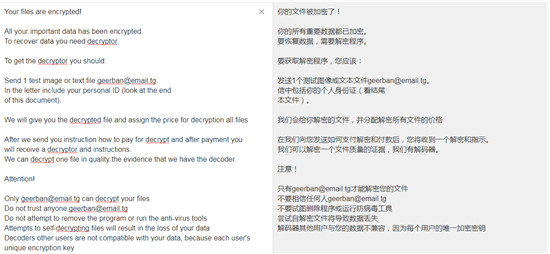

近期,腾讯安全威胁情报中心接到某公司网管发来的求助,称自己公司内服务器文件被全盘加密,被加密文件全部修改为.geer后缀,同时不法黑客还留下了名为READ_ME.txt的勒索信,要求用户联系指定邮箱购买解密工具,索要0.37比特币的解密赎金。

(图:Geerban勒索邮件文档)

腾讯安全进而监测发现,Geerban勒索病毒在国内传播升级,该病毒主要通过RDP弱口令爆破传播入侵政企机构,加密重要数据清除系统日志,由于该病毒的加密破坏暂无法解密,被攻击后将导致相关单位遭受严重损失。目前,腾讯电脑管家、腾讯安全终端安全管理系统均可拦截并查杀该病毒,同时提醒广大企业用户年底提高警惕,强化内网安全以防中招。

(图:腾讯电脑管家拦截并查杀该病毒)

值得一提的是,腾讯安全技术专家经过深入溯源分析后,发现该勒索病毒编写极为简洁,仅使用22个函数来完成加密过程,更像是为了此次攻击,紧急编写制作而成。同时,攻击者得手后还会将文件全盘加密,勒索不义之财。

与以往勒索病毒相比,此次检测发现的Geerban勒索病毒可谓十分“多变”, 利用十余种攻击方式组成“广撒网”的攻击策略。攻击者在成功攻破一条服务器后并不满足于此,还会向目标电脑释放大量进程对抗工具、内网扫描工具、本地密码抓取工具等,企图攻击内网中其它机器。一旦入侵成功,即可获得对目标电脑的完全控制权,并绑架局域网内的其他中招电脑,危害极大。

本次安全事件中针对RDP的弱口令爆破是不法分子的常用伎俩。根据腾讯安全《2019上半年勒索病毒报告》显示,弱口令爆破是目前最为流行的勒索攻击手段,占比高达34%。由于一些管理员的安全意识薄弱,设置密码简单容易猜解,不法黑客们常常会利用sa弱口令,通过密码字典进行猜解爆破登录。另外腾讯安全《2019上半年企业安全报告》也指出,RDP协议爆破是不法黑客针对外网目标爆破攻击的首选手段。

临近年底不少勒索病毒开始趁乱作恶,为更好地遏制新型变种Geerban勒索病毒带来的扩散态势,腾讯安全反病毒实验室负责人马劲松建议广大企业网络管理员,关闭不必要的服务器端口,使用高强度密码,防止不法黑客暴力破解;尽量关闭不必要的文件共享和端口,对重要文件和数据进行定期非本地备份;对没有互联需求的服务器/工作站内部访问设置相应控制。在终端和服务器部署专业防护软件,Web服务器考虑部署在腾讯云等具备专业安全防护能力的云服务。同时,建议企业用户选择使用腾讯安全高级威胁检测系统防御病毒攻击,检测未知黑客的各种可疑攻击行为,全方位保障企业自身的网络安全。

(图:腾讯安全终端安全管理系统)

对于普通用户来说,马劲松建议,谨慎点击来源不明的邮件附件,关闭Office的宏功能,同时保持安全软件处于开启并运行状态,及时修复系统漏洞,实时拦截病毒风险。除此之外,他建议个人用户在上网过程中,应注意养成随时备份重要文件的好习惯,推荐使用腾讯电脑管家“文档守护者”工具对重要文件和数据进行定期备份,全面保护文档安全。

免责声明:本网站内容主要来自原创、合作伙伴供稿和第三方自媒体作者投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。任何单位或个人认为本网站中的网页或链接内容可能涉嫌侵犯其知识产权或存在不实内容时,应及时向本网站提出书面权利通知或不实情况说明,并提供身份证明、权属证明及详细侵权或不实情况证明。本网站在收到上述法律文件后,将会依法尽快联系相关文章源头核实,沟通删除相关内容或断开相关链接。