深信服安全云脑数据显示,2019年上半年,网络攻击数量总体呈上升趋势,网站态势依然严峻,教育行业的网站漏洞数量发现最多。

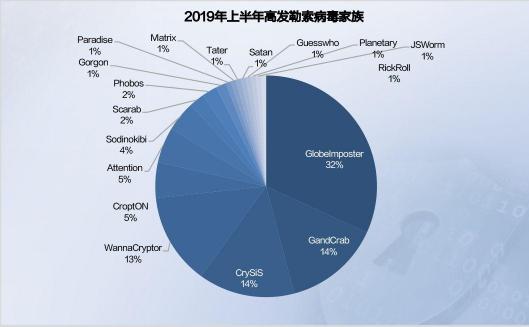

上半年发现高发勒索病毒是GlobeImposter和GandCrab家族,攻击次数最多的家族是WannaMine挖矿病毒;2019年上半年新增高危漏洞呈现上升趋势,跨站脚本攻击居漏洞攻击之首。

恶意程序方面,2019年上半年RDP暴力破解仍然是使用最广泛的勒索病毒攻击方式,社会工程也成为攻击者获取密码的一种方式;近期加密货币价格持续走高,挖矿病毒攻击的比重也明显加重,WannaMine、Xmrig、CoinMiner家族最流行;木马远控依然流行且危害较大,主要以窃取信息为主,其中广东地区受灾较为严重。

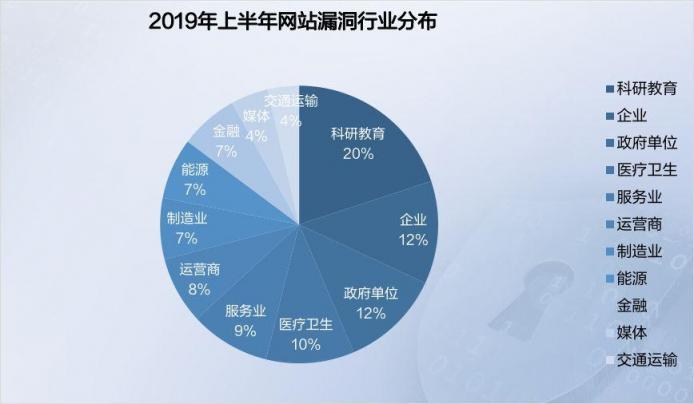

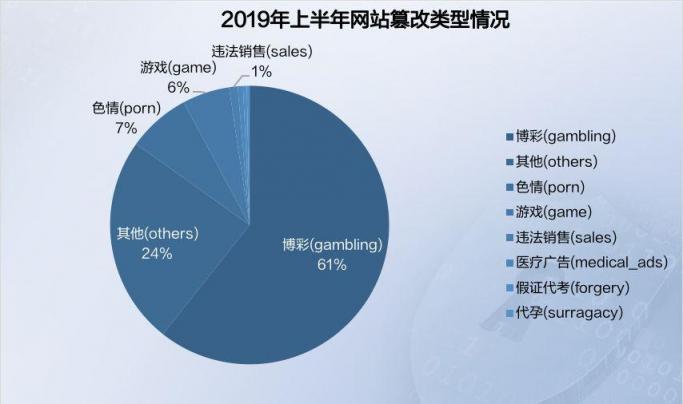

网站安全态势方面,网站攻击总量呈上升趋势,网站漏洞攻击以网站扫描、信息泄漏和弱口令攻击等类型为主,收集的网站高危漏洞以WebApp漏洞、Web服务器漏洞、Web_Activex漏洞为主,全国网站漏洞主要分布在安全设施薄弱的教育行业,部分企业和政府单位的网站也是漏洞的高发地。博彩、色情、游戏类网页篡改为黑客进行非法搜索引擎优化(SEO)的主流类型。

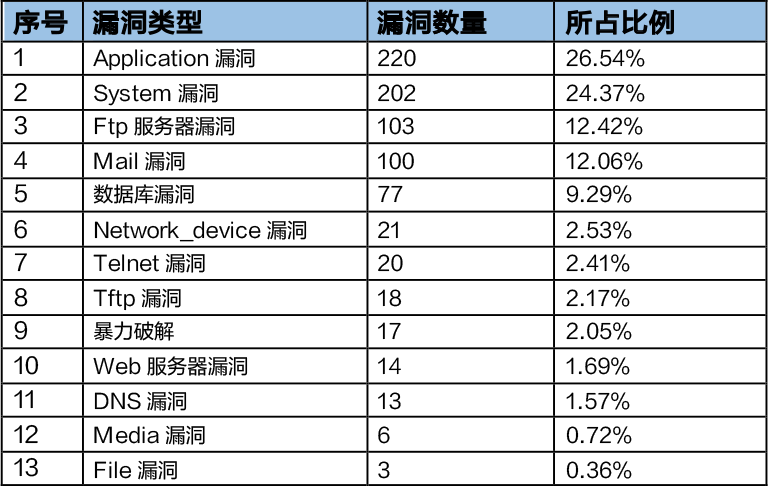

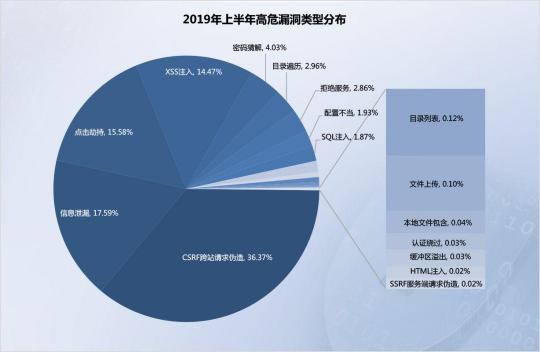

漏洞态势方面,上半年新增漏洞数量平均每月在1300个左右,高危及超危漏洞数量呈现上升趋势。在收集的主流操作系统漏洞中,应用类(Application)漏洞数量新增最多,共220条,其次是系统漏洞;漏洞攻击类型中以CSRF跨站请求伪造、信息泄漏、点击劫持为主;高危漏洞以应用层系统漏洞为主,多数为CMS类型的Web应用系统漏洞。

恶意程序安全态势

1. 勒索病毒趋向精准化,手段更加隐蔽

2019年上半年,勒索病毒的活跃度依旧高居不下,相对于刚进入大众视野时的“蠕虫式”爆发,勒索病毒如今的攻击活动越发具有目标性、隐蔽性,攻击者通常会破坏入侵过程留下的证据,使得溯源排查难以进行;勒索变种也趋于“无特征化”,如使用随机后缀、勒索信息文件无明显特征等,难以分辨其家族。

(1)高发勒索家族

从勒索病毒家族来看,国内高发的勒索病毒家族主要有Globelmposter、GandCrab、CrySiS、WannaCryptor等:

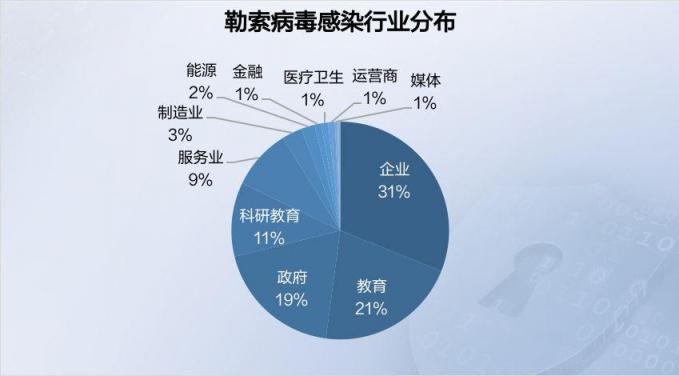

(2)受害行业分布

从勒索病毒攻击目标来看,企业、教育成为勒索病毒的主要目标行业,总占比达到52%;在企业受害用户中,文件服务器、财务服务器等存储重要数据文件的服务器通常是攻击者的首要目标:

(3)攻击传播方式

从勒索病毒攻击方式来看,RDP暴力破解仍然是使用最为广泛的攻击方式。因此,将服务器3389端口映射到公网并使用简单密码,是非常容易受到勒索病毒入侵的;并且内网如果使用了相同的弱密码,可能导致多台终端遭到入侵。其次,社会工程也成为攻击者获取密码的一种方式,使用公司邮箱注册挖矿账号、注册不良网站账号等行为可能会带来密码泄漏的风险:

勒索病毒攻击方式如下:

2. 数字货币价格持续走高,挖矿病毒比重增加

近来加密货币价格走势如过山车般跌宕起伏,2019年6月比特币成功翻身,价格重返五位数,几人欢喜几人悲伤,这其中最欢喜莫过于恶意挖矿黑产从业者,由于其隐匿性、低成本、无中间商赚差价,导致挖矿木马是近年来最流行的病毒之一,而企业的服务器则成为黑产眼中的盛宴。

(1)挖矿流量拦截趋势

据深信服安全云脑统计,挖矿木马六月份拦截数达到峰值10.46亿次,三月份爆发WinnerMine等安全事件,拦截数量整体呈增长的趋势。

(2)挖矿木马家族及攻击方式

2019上半年Top10活跃挖矿木马家族包括WannaMine、Xmrig、CoinMiner、BitcoinMiner、Tanlang、ShadowMiner、ZombieBoyMiner、Myking、Malxmr和Bluehero。

恶意挖矿币种及病毒攻击方式如下所示:

(3)恶意挖矿拦截量地域分布

在挖矿木马危害地域分布上,广东省(挖矿木马拦截量)位列全国第一,占TOP20总量的19.58%,其次为浙江省和北京市。

(4)挖矿黑产主要攻击行业分布

从挖矿木马攻击的行业分布来看,黑产更倾向于攻击企业、政府、教育行业,企业的拦截数量占拦截总量的37.87%。

3. 供应链木马攻击的速度增长迅猛

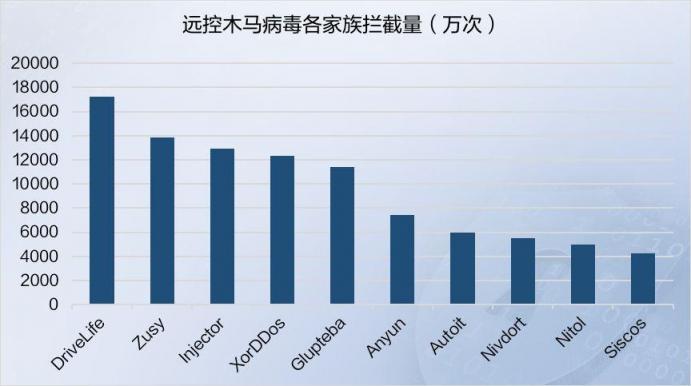

(1)木马远控各家族拦截情况

深信服安全云脑上半年全国检测到木马远控病毒样本31780个,共拦截13.46亿次。其中最活跃的木马远控家族是DriveLife,DriveLife木马家族作为供应链木马,在2019年上半年有多次变种,其攻击态势迅速增长,半年拦截数量达1.72亿次。远控木马拦截量排在其后的是Zusy、Injector。具体分布数据如下图所示:

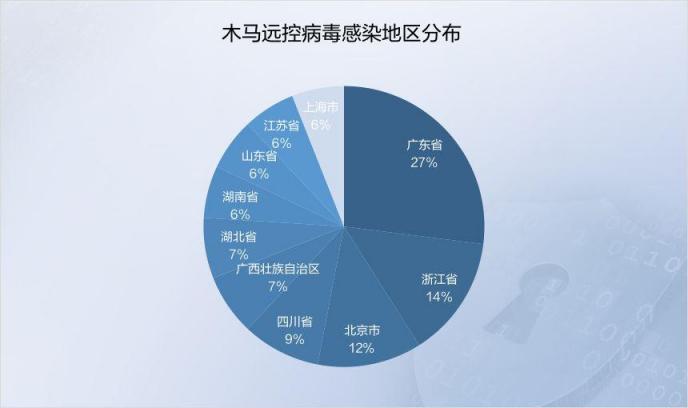

(2)木马远控病毒区域感染情况

对木马远控病毒区域拦截量进行分析统计发现,恶意程序拦截量最多的地区为广东省,占TOP10拦截量的27%;其次为浙江省(14%)、北京市(12%)、四川省(9%)和广西壮族自治区(7%)。此外湖北省、湖南省、山东省、江苏省、上海市的木马远控拦截量也排在前列。

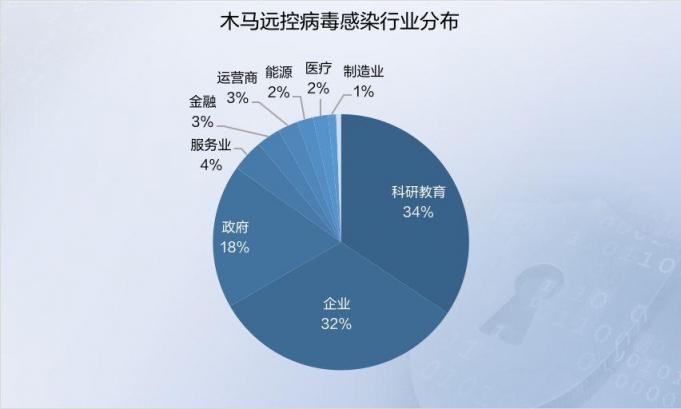

(3)木马远控病毒行业感染情况

行业分布上,企业、教育及政府行业是木马远控病毒的主要攻击对象。

4. 蠕虫病毒清理难,政企单位易感染

(1)蠕虫病毒家族拦截情况

2019上半年深信服安全云脑在全国检测到蠕虫病毒样本20461个,共拦截9.48亿次。通过数据统计分析来看,大多数攻击都是来自于Gamarue、Ramnit、Jenxcus、Dorkbot、Conficker、Faedevour、Mydoom家族,这些家族占据了上半年全部蠕虫病毒攻击的95%,其中攻击态势最活跃的蠕虫病毒是Gamarue,占蠕虫病毒总量的43.97%。

(2)蠕虫病感染地域分布

从感染地域上看,广东省地区用户受蠕虫病毒感染程度最为严重,其拦截量占TOP10总量的32%;其次为湖南省(14%)、江西省(9%)。

(3)蠕虫病毒感染行业分布

从感染行业上看,企业、教育等行业受蠕虫感染程度较为严重。

网站安全态势

1. 攻击量持续增加,信息泄漏问题依然严峻

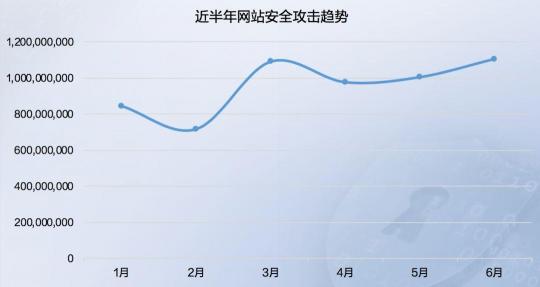

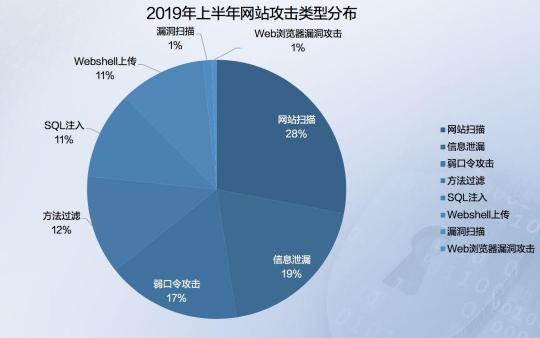

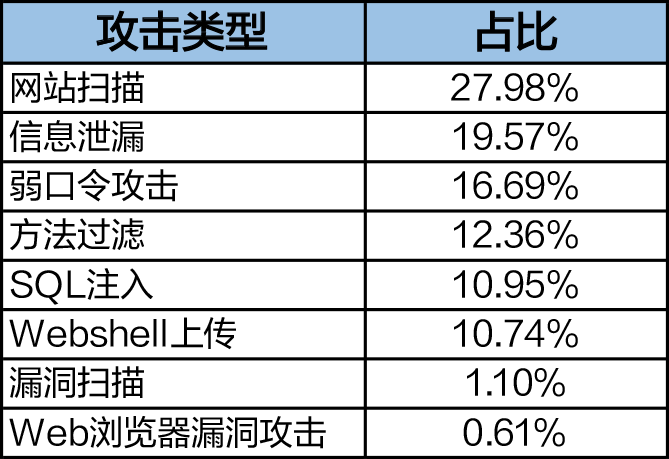

根据深信服全网安全态势感知平台对全球44501个IP所受网站攻击进行监测的数据显示,网络攻击数量整体呈上升趋势,其中攻击类型以网站扫描、信息泄漏和弱口令攻击等类型为主。

上半年攻击趋势如下:

主要网站攻击类型统计分布:

详细攻击种类和比例如下:

2. 网站漏洞类型以WebApp漏洞和Web服务器漏洞为主

通过深信服网站安全监测平台对国内上半年已授权的网站进行漏洞监控,共收集漏洞2522个,漏洞类别占比前三的分别是WebApp漏洞、Web服务器漏洞和Web_Activex漏洞。详细高危漏洞类型分布如下:

具体比例如下:

3. 网站漏洞以安全设施薄弱的教育行业为高发地

2019年上半年,深信服在对国内网站进行安全漏洞监测过程中发现,科研教育、企业、政府单位的安全漏洞数分别占20%、12%、12%,占发现安全漏洞的大部分;安全设施薄弱的教育和企业持续成为安全漏洞高发地,医疗卫生行业和服务业也存在安全漏洞较为普遍的现象。

4. 网站篡改仍以搜索引擎优化类篡改为主

深信服在2019年上半年的篡改监测过程中发现,博彩、色情、游戏类篡改是黑客搜索引擎优化(SEO)的主流类型。医疗广告、代孕类比例较低。

漏洞态势

1. 高危以上漏洞新增数量呈现上升趋势

根据CNNVD监测数据显示,2019年上半年新增安全漏洞7859个。其中超危漏洞779个,高危漏洞2364个,中危漏洞3686个,低危漏洞412个,暂未分级漏洞546个。根据6个月来漏洞新增数量统计,每月平均新增漏洞数量达到1309个,高危以上漏洞新增数量为524个。根据历史数据及历年情况发现,近半年漏洞每月新增数量在900-1500之间来回波动,预测未来新增漏洞数量仍在此范围区间内,而高危以上漏洞新增数量近半年总体呈现上升趋势。

2. 漏洞类型以Application和System漏洞为主

根据深信服安全云脑收集的漏洞类型分布数据显示,应用漏洞(Application)达220条,占比最大,约为 26.54%,系统(System)漏洞达202条,占比7.52%。

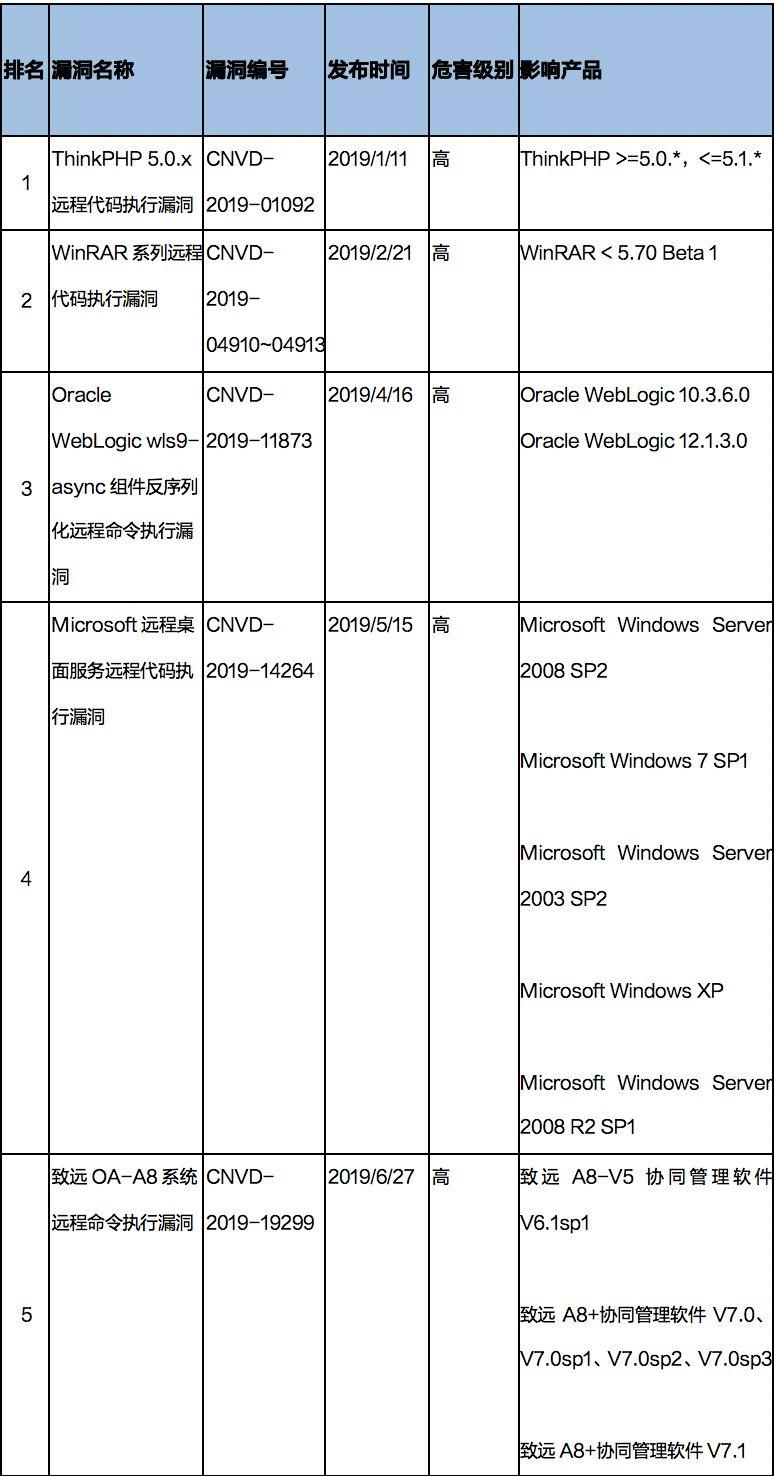

3. 用户关注度较高的漏洞

根据用户查阅CNVD漏洞信息次数的统计结果,上半年用户关注度最高的5个漏洞如表所示。

4. 高危漏洞类型以CSRF跨站请求伪造为主

深信服网站安全监测平台对国内上半年已授权的7087个站点进行漏洞监控,发现高危站点7689个,高危漏洞72308个,漏洞类别占比前三的分别是CSRF跨站请求伪造、信息泄漏和点击劫持。详细高危漏洞类型分布如下:

具体比例如下:

趋势展望

1. 弱口令爆破、社会工程为主要威胁,社会工程仍然是邮件攻击的重要“启动入口”

安全对抗的本质是成本对抗,投入产出比是黑产团伙首要考虑的因素。出于成本和效率的考虑,黑产常常通过弱口令爆破、钓鱼邮件等方式对服务器攻击,随后对渗透成功的服务器做标记、留后门,最终长期控制服务器。

网络钓鱼和鱼叉式网络钓鱼是盗取用户凭证和各种敏感信息的惯用伎俩,实际上它们非常奏效。值得注意的是,网络钓鱼和鱼叉式网络钓鱼邮件近年来导致了多个造成大规模影响的违规安全事件。

2. 我国网络安全法律法规政策保障体系进一步完善

等级保护制度2.0国家标准的发布,是具有里程碑意义的一件大事,标志着国家网络安全等级保护工作步入新时代。对于保障和促进国家信息化发展,提升国家网络安全保护能力,维护国家网络空间安全具有重要的意义。

随着网络安全等级保护进入2.0时代,等级保护对象范围在传统系统的基础上扩大到了云计算、移动互联、物联网、工业控制系统、大数据等,对等级保护制度也提出了新的要求。

3. 恶意攻击者越来越会隐蔽伪装,恶意使用合法资源进行后门C&C通讯,滥用云服务等合法的网络资源

网络黑产越来越擅于利用依赖合法的网络服务C2渠道,如Google、Dropbox和GitHub,这样使得恶意软件流量可能无法通过正常方式进行识别,隐藏手段更加巧妙。同时随着云技术的广泛应用,各类数据和身份信息迁移到云上,云环境不断演进、扩展和复杂化,所带来的防御挑战将会更大。

4. 供应链攻击的速度和复杂性似乎正在日益增加

供应链攻击的速度和复杂性增长迅速,2019年上半年捕获到的驱动人生(DriveLife)木马等病毒多次变种,防御程度难,感染范围不断扩大,这些病毒可以大规模影响计算机,影响周期持续数月甚至数年。如果使用的软硬件安全状况不可靠,则可能存在一定的安全风险,用户应该选择有能力保证构建系统不被侵害、能够迅速解决漏洞攻击的供应商。

5. 安全防御手段和设施越来越复杂化、智能化,机器学习普遍应用,但在减少“误报”上,未来还需要持续投入

攻击者将恶意软件的复杂性和影响力进一步提升,恶意软件类型和系列的数量与种类不断增多,安全防御的基础设施也越来越复杂化和智能化。随着机器学习和人工智能技术的普遍应用,需要更好地区分监控的网络世界中哪些是“正常业务”活动,未来一段时间还需要安全防护者进一步优化人工智能以提高它们的安全能力。

安全防护建议

根据深信服安全团队的防护经验来看,黑客入侵的主要目标是存在通用安全漏洞的机器,所以预防病毒入侵的主要手段是发现和修复漏洞,建议用户做好以下防护措施:

1. 杜绝使用弱口令,避免一密多用

系统、应用相关的用户杜绝使用弱口令,同时,应该使用高复杂强度的密码,尽量包含大小写字母、数字、特殊符号等的混合密码,尽量避免一密多用的情况。

2. 及时更新重要补丁和升级组件

建议关注操作系统和组件重大更新,使用正确渠道更新对应补丁漏洞或者升级组件。

3. 部署加固软件,关闭非必要端口

服务器上部署安全加固软件,通过限制异常登录行为、开启防爆破功能、防范漏洞利用,同时限制服务器及其他业务服务网可进行访问的网络、主机范围,有效加强访问控制ACL策略,细化策略粒度,按区域按业务严格限制各个网络区域以及服务器之间的访问,采用白名单机制只允许开放特定的业务必要端口,提高系统安全基线,防范黑客入侵。

4. 主动进行安全评估,加强人员安全意识

加强人员安全意识培养,不要随意点击来源不明的邮件附件,不从不明网站下载软件,对来源不明的文件包括邮件附件、上传文件等要先杀毒处理。定期开展对系统、应用以及网络层面的安全评估、渗透测试以及代码审计工作,主动发现目前系统、应用存在的安全隐患。

5. 建立威胁情报分析和对抗体系,有效防护病毒入侵

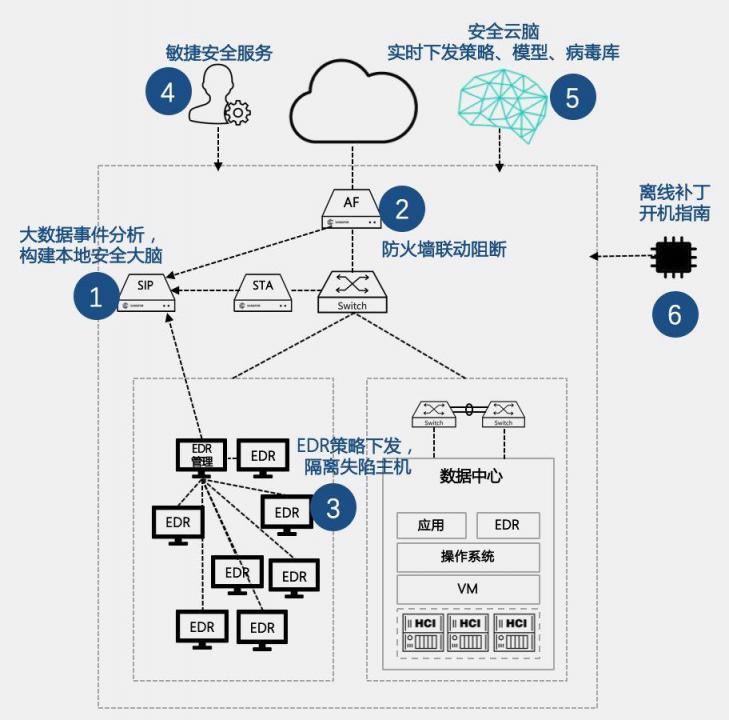

网络犯罪分子采取的战术策略也在不断演变,其攻击方式和技术更加多样化。对于有效预防和对抗海量威胁,需要选择更强大和更智能的防护体系。深信服下一代安全防护体系(深信服安全云、深信服下一代防火墙AF、深信服安全感知平台SIP、深信服终端检测与响应平台EDR)通过联动云端、网络、终端进行协同响应,建立全面的事前检测预警、事中防御、事后处理的整套安全防护体系。云端持续趋势风险监控与预警、网络侧实时流量检测与防御、终端事后查杀与溯源,从用户场景出发,解决系统脆弱性和保证事件响应高效性。

系统脆弱性方面,深信服构建了强大的脆弱性发现和修复机制,降低系统脆弱性风险,主要建设能力包括:漏洞管理、渗透测试、系统和网络监控、基线核查、日志聚合与数据分析、补丁管理和部署、安全运营中心等。

事件响应高效性方面,深信服构建了云网端+安全服务的一整套解决方案,并且具备完整专业的勒索病毒响应流程,防火墙、安全感知、EDR、安全云脑能在勒索病毒事件发生的全生命周期,进行检测、拦截和封堵,同时结合后端强大的安全专家队伍,能更大限度、更快地保护企业核心数据资产免受勒索病毒的侵害。

免责声明:本网站内容主要来自原创、合作伙伴供稿和第三方自媒体作者投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。任何单位或个人认为本网站中的网页或链接内容可能涉嫌侵犯其知识产权或存在不实内容时,应及时向本网站提出书面权利通知或不实情况说明,并提供身份证明、权属证明及详细侵权或不实情况证明。本网站在收到上述法律文件后,将会依法尽快联系相关文章源头核实,沟通删除相关内容或断开相关链接。