自2017年WannaCry席卷全球后,勒索病毒正式进入普罗大众的视野,影响波及众多行业和机构,成为当前最受关注的网络安全问题之一。回顾整个2018年,以GlobeImposter、Crysis、GandCrab为代表的勒索病毒日渐猖獗,丧心病狂的攻击者通过把勒索病毒和蠕虫病毒结合利用,并且将目标瞄准企事业单位和政府有关部门,曾先后制造多起大面积的勒索事件,影响力和破坏性显著增强,一度引发社会各界的广泛关注。

可以预见,勒索病毒攻击未来将会呈现出技术手段日益成熟,攻击目标更精准,产业分工更具体的特性。那么,针对此类勒索攻击,如何防御就显得尤为重要。近日,腾讯安全正式对外发布《2018年勒索病毒活动情况回顾报告》(以下简称《报告》)。《报告》剖析了过去一年国内各大勒索病毒组织分布及攻击技术,并对未来技术发展趋势进行全面预测。此外,《报告》还提出“三二一”安全灾备方案原则,对企业网络安全建设具有一定的参考价值。

谁最受勒索病毒“偏爱”

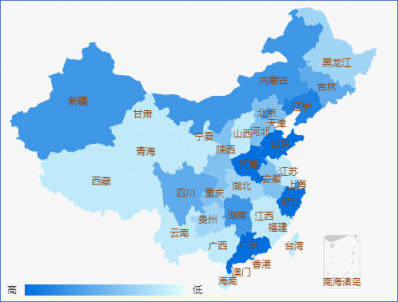

整个2018年,勒索病毒攻击整体呈现上升趋势,曾先后引发多起大型网络攻击事件。从攻击地域分布来看,目前勒索病毒在全国各地均有分布,其中广东、浙江、河南等地区最为严重。同时,勒索病毒对感染的行业也有其“偏好”,以传统行业、教育、互联网最为严重,医疗及政府机构紧随其后。

(图:勒索病毒感染地域分布)

以医疗行业为例,行业中网络安全相对完善的三甲医院中,42%的医院内依然有电脑端存在“永恒之蓝”漏洞未修复;平均每天有7家三甲医院的电脑端检出有WannaCry勒索病毒。2018年年初,国内两家省级医院先后遭遇勒索病毒攻击,一度导致医院在一段时间内无法接诊,甚至造成系统长时间内处于瘫痪的情况。

制造业也是被勒索最频繁的对象之一,2018年,台积电和波音飞机工厂先后遭遇勒索病毒。制造业正迎来「工业4.0」的重大历史契机,面对需要将无处不在的传感器、嵌入式系统、智能控制系统和产品数据、设备数据、研发数据、运营管理数据紧密互联成一个智能网络的新模式,一个全新的安全需求正在产生。

尽管勒索病毒“偏爱”以上行业,但事实表明,勒索病毒对事关国计民生的各个行业都存在一定威胁。一旦社会长期依赖的基础设施遭受攻击,将会给社会带来难以估计且不可逆转的损失。

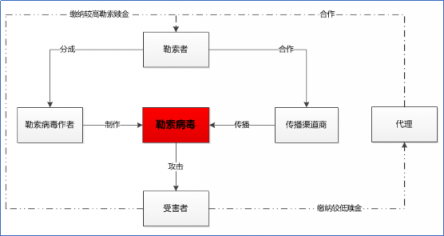

强盗也有家族,“解密公司”或是其代理

勒索病毒攻击系统后,一般会向受害者勒索数字货币或其他货币,是病毒界名副其实的强盗。2018年,勒索病毒在经历爆发式增长后,也不再“单兵作战”,而是以家族形态占山为王,各角色分工明确。一次完整的勒索攻击流程可能涉及勒索病毒作者、勒索实施者、传播渠道商、代理和受害者5个角色。

具体来说,病毒作者主要负责编写制作,与安全软件对抗;勒索实施者从病毒作者手中拿到定制版源程序,通过自定义病毒信息得到专属病毒,与病毒作者进行收入分成;传播渠道商则帮助勒索实施者完成病毒传播;作为重要的一环,代理向受害者假称自己能够解密勒索病毒加密的软件,索要赎金,从中赚取差价。

(图:勒索病毒黑产产业链)

伴随着数字货币过去两年的高速发展,在巨大的利益诱惑下,以GandCrab,GlobeImposter,Crysis等为代表的勒索家族依然高度活跃。其中,攻击手法成为整个勒索家族得以“延续“的核心驱动力,诸如使用正规加密工具、病毒加密、虚假勒索诈骗加密已成为攻击者的惯用伎俩之一。

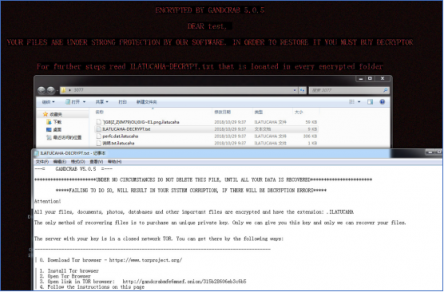

以2018年最为活跃的勒索家族之一的GandCrab为例,作为首个使用达世币(DASH)作为赎金的勒索病毒,其传播方式多种多样,主要有弱口令爆破、恶意邮件、网页挂马传播、移动存储设备传播、软件供应链感染传播等。该病毒更新速度极快,在1年时间内经历了5个大版本,以及数个小版本的小修小补,目前最新版本为5.1.6(截止2018年底),国内最为活跃版本为5.0.4。

(图:勒索病毒GandCrab勒索页面)

众所周知,除非勒索病毒存在逻辑漏洞,或者取得解密密钥,否则以当前的计算机算力去解密几乎不可能。如今,市面上也存在着“解密公司“,这类“解密公司”实际上多为勒索者在国内的代理。其利用国内用户不方便购买数字货币的弱点,以相对更加便宜的价格,吸引受害者联系解密,在整个过程中赚取差价。根据某解密公司官网上公开的交易记录,一家解密公司靠做勒索中间代理一个月收入可达300W人民币。

“三二一“数据备份法,对抗勒索病毒最直接的方式

当前,勒索病毒家族逐渐以平台化、全球化、技术化为支点,给世界各地网络用户造成巨大网络安全威胁。同时,伴随着病毒技术与云计算、大数据、人工智能等新技术相结合的趋势愈发明显,攻击技术不断更新升级,由此导致互联网安全形势也越发严峻。《报告》指出,勒索病毒与安全软件的对抗加剧、传播场景多样化、攻击目标锁定企业用户、技术迭代加快、赎金提高、加密对象升级、病毒开发门槛降低、感染趋势不断上升等将会成为勒索病毒未来发展的主要趋势之一。

面对日益猖獗的勒索病毒,对于各企事业单位和政府机构的系统而言,最重要的任务就是对资料进行备份。为此,《报告》提出“三二一原则”灾备指导意见,即重要文档资料保存三份,利用至少两种不同的存储载体,其中至少有一份资料保存在异地。

同时,需要定期针对网络安全进行安全培训,提高企事业单位及政府机构的网络安全意识,关闭不必要的端口和共享文件;使用腾讯御点终端安全管理系统的漏洞修复功能,及时修复系统高危漏洞;推荐部署腾讯御界高级威胁检测系统检测可能的黑客攻击,该系统可高效检测未知威胁,并通过对企业内外网边界处网络流量的分析,感知漏洞的利用和攻击。

此外,《报告》提醒广大个人用户仍不可放松警惕,建议实时开启腾讯电脑管家等主流安全软件加强防护。目前,腾讯电脑管家推出的文档守护者功能,可以利用磁盘冗余空间备份数据文件,在文件被勒索病毒破坏的紧急情况下,帮助广大用户快速恢复文档。

免责声明:本网站内容主要来自原创、合作伙伴供稿和第三方自媒体作者投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。任何单位或个人认为本网站中的网页或链接内容可能涉嫌侵犯其知识产权或存在不实内容时,应及时向本网站提出书面权利通知或不实情况说明,并提供身份证明、权属证明及详细侵权或不实情况证明。本网站在收到上述法律文件后,将会依法尽快联系相关文章源头核实,沟通删除相关内容或断开相关链接。