近日,腾讯安全御见威胁情报中心监测发现,“永恒之蓝下载器”木马再次更新,新增了BlueKeep漏洞CVE-2019-0708检测利用功能,影响Windows 7、XP、Server 2003、2008等多个系统版本。鉴于该漏洞危害影响极大,可形成类似WannaCry蠕虫式漏洞传播,腾讯安全建议企业用户及时安装相关补丁,并启用安全软件防御攻击,避免进一步造成重大安全事故。

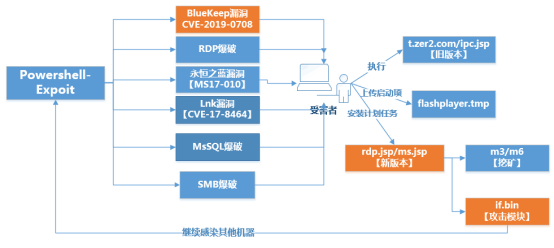

据腾讯安全技术专家介绍,更新后的永恒之蓝下载器木马保留了MS17-010永恒之蓝漏洞攻击、SMB爆破攻击、sql爆破攻击等功能,并在攻击成功的目标机器上植入旧的攻击模块ipc.jsp,同时安装计划任务执行多个Powershell后门,下载执行新的攻击模块if.bin,为后续随时发动攻击做足准备。

(图:永恒之蓝下载器木马变种攻击流程图)

值得一提的是,CVE-2019-0708为RDP远程代码执行漏洞,该漏洞无需身份认证和用户交互,检测利用功能目前仅是上报漏洞信息并不会采取进一步攻击措施。截止目前,永恒之蓝相关漏洞未修复的比例接近30%,而BlueKeep漏洞未修复的比例接近20%,惊人的数据背后给用户网络安全带来巨大安全隐患。

自诞生以来,频繁更新的永恒之蓝下载器木马令广大用户提心吊胆。在去年2018年底,永恒之蓝下载器木马首次通过“驱动人生”系列软件升级通道突然爆发传播,利用“永恒之蓝”高危漏洞在企业内网呈蠕虫式传播,并通过云控下发恶意代码,仅2个小时受攻击用户便高达10万。所幸该攻击刚开始便被腾讯安全御见威胁情报中心率先拦截查杀,影响并未进一步扩大。此后不到一年的时间内,永恒之蓝下载器木马先后更新Powershell后门安装、SMB爆破攻击、MsSQL爆破攻击,同时使用黑客工具mimiktaz、psexec进行辅助攻击等20多个版本。不同以往,此次永恒之蓝下载器木马新增了BlueKeep漏洞检测代码,不排除攻击者随时启动BlueKeep漏洞进行攻击的可能。

(图:永恒之蓝下载器木马历史变种版本回顾)

针对该木马病毒对企业网络安全带来的潜在威胁,腾讯安全反病毒实验室负责人马劲松提醒广大企业用户,建议参考微软官方公告完成补丁安装,可暂时关闭135、139、445等不必要的服务器端口;使用腾讯御点终端安全管理系统的漏洞修复功能,及时修复系统高危漏洞;服务器使用高强度密码,切勿使用弱口令,防止黑客暴力破解;推荐部署腾讯御界高级威胁检测系统检测可能的黑客攻击。该系统可高效检测未知威胁,并通过对企业内外网边界处网络流量的分析,感知漏洞的利用和攻击。

(图:腾讯御界高级威胁检测系统)

- 智驾领域智界就是第一?问界排第几?

- ChatGPT推出图片管理功能:AI创作更高效!

- 抵御关税冲击,美国PC市场2025年Q1逆袭:出货量激增12.6%,库存量将大增

- 全球电车风潮涌动:中国与欧洲领跑,同比增长29%的电动汽车销量新篇章

- AI编程大势所趋:半年内90%,一年内几乎全部代码由AI编写

- iPhone 17系列机模意外曝光,小米SU7 Pro交付时间吓坏用户

- 福耀科技大学获批,曹德旺回应:压力山大,批下来就要做好,求真务实才是关键

- 特斯拉Cybertruck新功能:FSD大更新,轻松实现停车启动、智能召唤与倒车,驾驶更智能!

- 大众汽车裁员风暴来袭:软件部门Cariad大刀挥向三成岗位,风雨飘摇中的裁员序幕?

- 保时捷扛不住压力裁员3900人:全球跑车销量王也难逃经济寒冬?

免责声明:本网站内容主要来自原创、合作伙伴供稿和第三方自媒体作者投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。任何单位或个人认为本网站中的网页或链接内容可能涉嫌侵犯其知识产权或存在不实内容时,应及时向本网站提出书面权利通知或不实情况说明,并提供身份证明、权属证明及详细侵权或不实情况证明。本网站在收到上述法律文件后,将会依法尽快联系相关文章源头核实,沟通删除相关内容或断开相关链接。