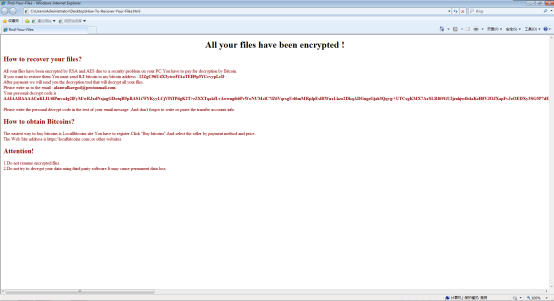

春节将至,针对网络安全的威胁却一点没有要消停的意思。根据360互联网安全中心监测发现,让人糟心的勒索病毒家族里又出现了一位新成员——alanwalker勒索病毒。该病毒在入侵Windows服务器后,会利用PowerShell执行勒索病毒,通过加密机器上的重要文件,要挟用户支付0.2比特币赎金。

图1 alanwalker勒索病毒勒索信息

可加密超420种文件 利用“永恒之蓝”蔓延局域网

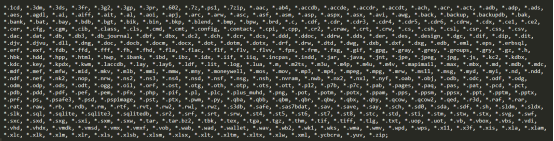

据监测统计,alanwalker勒索病毒可加密文件类型较多,目前已加密超过420种文件类型,主要为在Windows服务器中较为重要的数据库文件、压缩包、文档和可执行文件等。而且值得注意的是,alanwalker勒索病毒通过PowerShell执行远程载荷时,全程无文件落地,这在目前勒索病毒中较为少见。

图2 alanwalker勒索病毒加密的文件类型

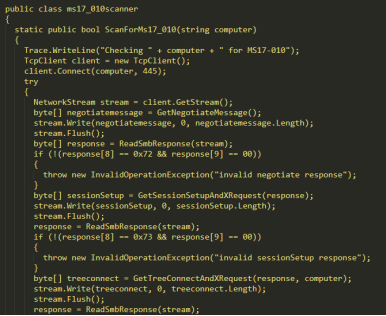

除此之外,alanwalker勒索病毒还会用另一种方式扩大勒索范围。加密完成后,alanwalker勒索病毒还会使用“永恒之蓝”漏洞攻击武器攻击局域网中的其他机器,试图将勒索病毒植入局域网中其他机器内。

图3 alanwalker勒索病毒使用“永恒之蓝”漏洞攻击武器部分代码

疑为Greystars的变种或近亲 360第一时间拦截

360安全大脑经过分析后发现,alanwalker勒索病毒的主体代码、加密文件类型、勒索信息与2018年4月发现的Greystars勒索病毒极其相似,而存储载荷的方式也与Greystars勒索病毒相同。据此,360安全专家推断,alanwalker勒索病毒可能为Greystars的变种,或是两者使用了同一开发者所开发的勒索病毒。

360互联网安全中心还发现,alanwalker勒索病毒在1月30日传播时曾经使用github仓库存储PowerShell载荷,不过载荷地址在第一时间已经失效。但alanwalker勒索病毒通过github等代码仓库存储恶意载荷的情况,仍将可能成为未来的一种主流趋势。

不过,广大用户不必过分担心,360安全卫士已经可以有效拦截alanwalker勒索病毒的攻击。但需注意的是,服务器管理员还是应当及时修补操作系统、Web应用漏洞,使用强度高的系统登录密码和Web应用后台登录密码,防止被勒索病毒重复攻击。

- 京东外卖疯狂扩张:地推力量崛起,骑手不再裸奔,新篇章开启

- 外卖市场新变革:美团、饿了么、京东联手打造全新竞争格局

- 小鹏汇天“陆地航母”冬季测试揭秘:验收前准备就绪,探索飞行汽车新纪元

- 小米YU7智驾状态下车尾亮起小蓝灯:科技与时尚的完美结合

- 宝马Mini暂停电动化转型计划:转型按下暂停键,投资6亿英镑搁置

- 索尼超越夏普成日本市值第二大公司,仅次于丰田汽车,未来前景可期

- 英特尔18A工艺跃进,上半年流片揭秘:工艺革新能否引领新一轮芯片革命?

- 龙芯处理器加持的DeepSeek大模型推理一体机:自主可控,性能强劲的新探索

- 特斯拉新工厂:超越产品本身,引领未来出行新纪元

- 锂电池装车量同比增20%,新能源汽车市场持续火爆

免责声明:本网站内容主要来自原创、合作伙伴供稿和第三方自媒体作者投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。任何单位或个人认为本网站中的网页或链接内容可能涉嫌侵犯其知识产权或存在不实内容时,应及时向本网站提出书面权利通知或不实情况说明,并提供身份证明、权属证明及详细侵权或不实情况证明。本网站在收到上述法律文件后,将会依法尽快联系相关文章源头核实,沟通删除相关内容或断开相关链接。