在刚刚过去的八月中,多省市中小学、高校陆续宣布了开学时间,在全国掀起了一波开学热潮。与此同时,习惯趁乱起势的勒索病毒自然不会错过这一作恶契机,抢先在开学季中提交了一份“辣眼”成绩单。

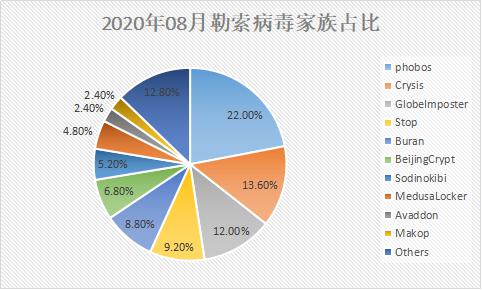

360安全大脑监测显示,常年霸榜的phobos、Crysis、GlobeImposter三大勒索病毒家族,势头依旧强劲。而当月出现的新型勒索病毒家族似乎尚未发力,均没有出现大规模传播态势,但如若在后期火力全开,或将全面展现不俗破坏力,安全威胁依旧不容小觑。

聊天机器人暗藏勒索危机

常年霸榜家族再出大动作

在360安全大脑发布的《2020年8月勒索病毒疫情分析》中,除了phobos、Crysis、GlobeImposter三大勒索病毒家族合力砍下47.60%的总占比,依次分居榜单前三外,本月新出现的勒索病毒家族,均未存在大规模传播态势。即便上个月新出现的BeijingCrypt勒索病毒在本月占比依旧位居第六,但在本月的传播也呈现疲态。

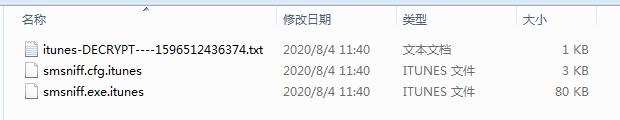

此外,一款名为Pojie的勒索病毒在当月借势酷Q机器人停止支持事件,开始在网络间“崭露头角”。该勒索病毒最早曾在2020年7月份利用“协助脱壳”、“有偿修改代码”等套路,诱骗用户下载并植入勒索病毒进行传播;继而在8月,该勒索病毒实现套路升级,伪装成本地版酷Q机器人继续蔓延。用户一旦运行,文件将被加密,同时后缀将会被修改为itunes。

360解密大师在捕获到该勒索病毒后的第一时间便成功破解,并全面实现解密支持。中招用户可尽快使用360解密大师,对加密文件进行解密。

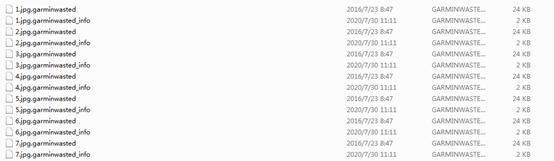

无独有偶,同样在7月由于成功“攻陷”Garmin公司,导致该公司关闭两天生产线而引起广泛关注的WastedLocker勒索病毒,在本月依旧继续蔓延。

据悉,该勒索病毒背后是由俄罗斯的EvilCorp网络犯罪组织制作并传播,自2020年4月份最早出现,便将具有高价值的企业作为主要攻击目标。相比于众多针对企业的勒索病毒,WastedLocker似乎是少有的不利用公布受害者数据进行二次威胁的勒索病毒。该勒索病毒运行后,会修改文件后缀为garminwasted,并为每个文件生成一个勒索提示信息,勒索赎金一般在50万美元到数千万美元之间。

同时,长期稳居每月勒索病毒占比榜单前列的Stop勒索病毒家族,在当月也做出“大动作”。“歪果仁研究协会”由于该勒索病毒影响而导致将近8个月的视频素材全部被加密。该勒索病毒传播至今,主要传播渠道一直是通过伪装成激活工具或者破解软件,诱导用户下载,其中由于运行“Windows激活工具”而中招的最多。

360安全大脑在对该事件的跟踪中,发现“歪果仁研究协会”在后续的处理过程中,由于处理不当,导致其文件不仅被Stop勒索病毒加密,还被Crysis、Lockbit以及BigLock勒索病毒加密,从收到的被加密文件看,其文件被加密次数从8次到12次不等,甚至更多。

MSSQL弱口令攻击当月见涨

360安全大脑再增解密支持

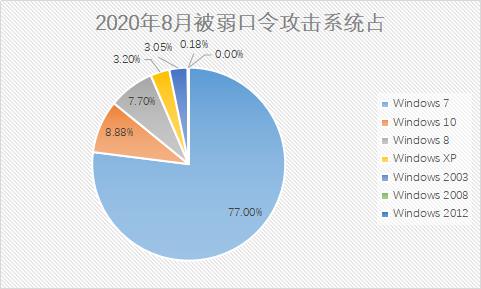

在弱口令攻击态势方面,通过将2020年8月与7月的数据进行对比发现,本月各个被弱口令攻击的系统占比变化均不大,位居前三的系统仍是Windows 7、Windows 10和Windows 8。

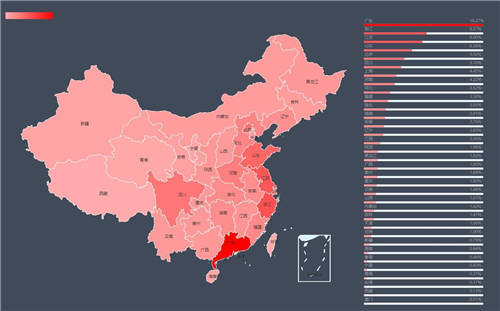

在地域分布方面,通过对2020年8月被攻击系统所属IP采样制作的地域分布图,与之前几个月采集到的数据进行对比发现,数字经济发达地区仍是被攻击的主要对象。

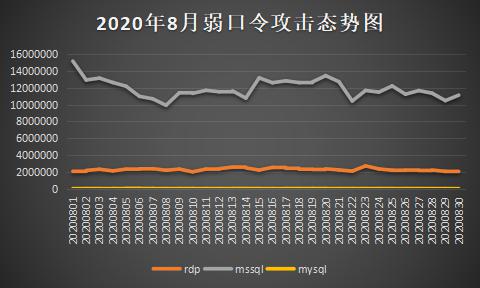

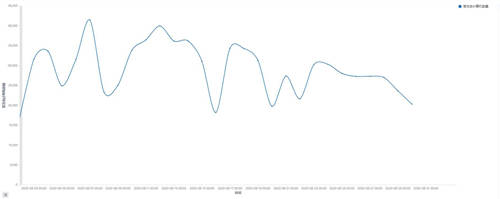

另外,在8月出现的弱口令攻击中,RDP和MySQL弱口令攻击的整体态势无较大波动,但MSSQL弱口令攻击却出现一次上涨趋势。

相比以往几个月,MSSQL投毒拦截态势呈现一定波动,但并无较大幅度的上涨或者下跌。

通过360安全大脑发布的《2020年8月勒索病毒疫情分析》报告不难看出,虽然当月出现的新型勒索病毒传播态势较为平缓,但依旧为企业及个人用户带来了不同程度的安全威胁。

为多维抵御各类勒索病毒攻击,360安全大脑已采取了多项防治措施。截止2019年11月,在360安全大脑强势赋能下,360解密大师作为全球规模最大、最有效的勒索病毒解密工具,累计支持解密勒索病毒超过320种,服务用户机器超26000台,解密文件近8500万次,挽回损失超5.47亿元。

在2020年6月中,360解密大师再度新增了对Pojie(修改后缀为52pojie、itunes)勒索病毒的解密支持。从其整体解密统计数据看,当月解密量最大的是GandCrab,而使用解密大师解密文件的用户数量最高的,则仍是Stop家族的中招设备。

值得一提的是,针对政府、企业等机构进行攻击,已经成为当下勒索病毒的主要发展方向。因此,政府、企业等机构的自身信息安全管理能力——尤其是弱口令、漏洞、文件共享和远程桌面的管理,亟待加强。为有效做好勒索疫情防控,360安全大脑特别提醒各位用户需注意以下几点:

1. 及时前往weishi.360.cn下载安装360安全卫士,全面拦截各类勒索病毒攻击;

2. 中招用户应立即前往lesuobingdu.360.cn确认所中勒索病毒类型,并通过360安全卫士 “功能大全”窗口,搜索安装“360解密大师”后,点击“立即扫描”恢复被加密文件。

(免责声明:本网站内容主要来自原创、合作伙伴供稿和第三方自媒体作者投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

任何单位或个人认为本网站中的网页或链接内容可能涉嫌侵犯其知识产权或存在不实内容时,应及时向本网站提出书面权利通知或不实情况说明,并提供身份证明、权属证明及详细侵权或不实情况证明。本网站在收到上述法律文件后,将会依法尽快联系相关文章源头核实,沟通删除相关内容或断开相关链接。 )